Proteger los activos de información y las infraestructuras que los contienen es de suma importancia. Por este motivo, actualmente existen diferentes marcos que las organizaciones pueden adoptar para reforzar sus medidas de seguridad. Entre todos, el framework CIS Controls destaca por su enfoque práctico y operativo. En este artículo os contamos qué son los Controles CIS, su estructura, los diferentes grupos de implementación y cómo se comparan con otros marcos de ciberseguridad.

Los Controles CIS son un conjunto de directrices y mejores prácticas para asegurar los sistemas tecnológicos y sus datos asociados contra las amenazas digitales. Estos controles fueron desarrollados y son mantenidos por el Center for Internet Security (CIS), una organización sin ánimo de lucro que trabaja para mejorar la seguridad de entidades públicas y privadas.

Los controles CIS están diseñados para proporcionar a las organizaciones formas específicas y concretas para establecer y fortalecer sus defensas de ciberseguridad. El marco es ampliamente respetado por su efectividad y simplicidad, lo que lo convierte en una opción ideal para organizaciones de todos los tamaños y sectores.

¿Cuál es la estructura del marco de controles CIS?

El marco de controles CIS está estructurado en un conjunto de 18 controles, cada uno crítico por derecho propio, y subdividido en varias salvaguardas que proporcionan medidas detalladas para su implementación. Estos controles están priorizados para ayudar a las organizaciones a centrarse en las acciones más críticas que pueden proporcionar beneficios inmediatos para mejorar su postura de ciberseguridad.

A continuación se incluye una breve explicación de cada uno de ellos.

Inventario y control de activos empresariales (hardware)

Este control implica mantener un inventario actualizado de todos los activos tecnológicos que interactúan dentro de la red. Es crucial porque ayuda a las organizaciones a identificar qué dispositivos necesitan protección y asegura que los recursos de seguridad se asignen de manera efectiva.

Inventario y control de activos de software

Similar al control de activos físicos, busca catalogar todo el software utilizado dentro de la organización. Es importante porque ayuda en la gestión de instalaciones de software, asegurando que el software no autorizado o malicioso se detecte y mitigue rápidamente.

Protección de datos

Este control se centra en asegurar datos críticos a través de cifrado, controles de acceso y otros mecanismos para prevenir filtraciones de datos. Su importancia radica en proteger la información sensible de accesos no autorizados y fugas de datos, lo que es primordial para mantener la confianza y asegurar el correcto cumplimiento regulatorio.

Configuración segura de activos empresariales y software empresarial

Este control busca establecer y mantener configuraciones seguras para todos los activos y software de la organización. Una configuración adecuada previene que los atacantes exploten configuraciones predeterminadas y vulnerabilidades, mejorando así la postura de seguridad.

Gestión de cuentas

Implica la gestión del uso de cuentas de sistema y aplicación, incluyendo la creación, uso y terminación de cuentas. Es importante porque asegura que solo los usuarios autorizados tengan acceso a los sistemas, reduciendo el riesgo de amenazas internas y brechas de datos.

Gestión del control de accesos

Se enfoca en hacer cumplir el principio de mínimo privilegio asegurando que solo las personas autorizadas tengan acceso a los sistemas y datos necesarios para sus roles. Esto minimiza el daño potencial de errores humanos o acciones maliciosas.

Gestión continua de vulnerabilidades

Este control requiere que las organizaciones adquieran, evalúen y actúen continuamente sobre nueva información acerca de vulnerabilidades. La importancia radica en la prevención proactiva de brechas de seguridad, y a parchear vulnerabilidades antes de que puedan ser explotadas.

Gestión de registros de auditoría

Busca la creación, gestión y retención de registros del sistema para proporcionar un rastro de auditoría de las actividades. Una gestión efectiva de registros es crucial para detectar actividades sospechosas de forma temprana, así como para contar con información forense durante incidentes de seguridad.

Protección para correo electrónico y el navegador web

Tiene como finalidad proteger contra amenazas provenientes de correos electrónicos y de la navegación web, dos vectores comunes de malware y ataques de ingeniería social, que suelen aprovecharse del desconocimiento del empleado. Implementar protecciones robustas reduce el riesgo de brechas de seguridad iniciadas a través de estos canales.

Defensas contra malware

Asegura que existan mecanismos para controlar la instalación, propagación y ejecución de software malicioso. Esto es importante para prevenir muchas formas de ataques más peligrosos, y que podrían comprometer o dañar sistemas.

Recuperación de datos

Este control aborda la necesidad de establecer y mantener una capacidad adecuada de recuperación de datos para restaurar sistemas de información si los datos se pierden accidentalmente o tras el impacto de un ataque. Contar con estrategias efectivas y probadas de recuperación de datos es esencial para minimizar el tiempo de inactividad y la pérdida en caso de corrupción o destrucción de datos.

Gestión de la infraestructura de red

Se centra en establecer una configuración de red segura y gestionar los cambios en la red también de forma segura. Una gestión de red sólida previene accesos no autorizados y asegura que la red funcione de manera confiable y segura.

Monitorización y defensa de la red

Implica monitorizar para identificar y responder a amenazas antes de que puedan impactar en la organización. Esto es crítico para detectar amenazas avanzadas que pueden evadir otras medidas defensivas.

Concienciación y formación en habilidades de seguridad

Pone énfasis en educar y entrenar sobre riesgos de seguridad y prácticas seguras a uno de los eslabones más débiles de la cadena: los empleados de la organización. Los programas de concienciación son vitales para prevenir incidentes de seguridad que provienen de errores humanos o falta de conocimiento.

Gestión de proveedores de servicios

Requiere que las organizaciones gestionen los riesgos de terceros asociados con proveedores de servicios, asegurando que cumplan con los requisitos de seguridad de la organización. Es importante porque terceras partes pueden introducir vulnerabilidades o riesgos adicionales que son difíciles de detectar, y que han sido el motivo de grandes fallos de seguridad en la historia reciente. Es de especial importancia en grandes compañías, que tienen multitud de interconexiones y transferencias de información con otras compañías, así como sistemas TI y de seguridad mantenidos por terceros. Este es un elemento central de nuevas normativas como la norma europea DORA (Digital Operational Resilience Act).

Seguridad en el software de aplicación

Busca proteger las aplicaciones asegurando que están desarrolladas o configuradas para resistir ataques. La importancia de este control radica en prevenir brechas que exploten vulnerabilidades de software, uno de los principales problemas de seguridad existentes.

Gestión de la respuestas a incidentes

Este control se centra en establecer y probar una capacidad de respuesta a incidentes que permita gestionar incidentes de seguridad de manera rápida y efectiva. Una respuesta a incidentes oportuna y efectiva es crucial para minimizar el daño y recuperarse de los ataques.

Pruebas de penetración

Uno de los controles más conocidos, busca simular ciberataques en condiciones controladas para identificar y abordar las vulnerabilidades identificadas durante las pruebas. Las pruebas de penetración son esenciales para validar la efectividad de las medidas de seguridad existentes e identificar áreas de mejora.

¿Qué son los Grupos de Implementación (IG)?

Los Controles CIS están organizados en tres grupos de implementación distintos (IG), que están adaptados al tamaño y complejidad de la organización, así como a la naturaleza de sus datos:

- IG1: Para pequeñas empresas o aquellas con experiencia limitada, centradas en prácticas básicas de higiene de ciberseguridad. Una empresa IG1 generalmente está centrada en mantener el negocio operativo.

- IG2: Para organizaciones de tamaño mediano que tienen más recursos y se enfrentan a mayores amenazas. Una empresa IG2 ya cuenta con individuos responsables de administrar y proteger la infraestructura de TI, o almacenan información sensible sobre sus clientes, siendo su mayor preocupación la pérdida de confianza del público si se produce una brecha de seguridad.

- IG3: Para grandes organizaciones o aquellas de alto riesgo que requieren de una importante defensa en profundidad. Son empresas con expertos en ciberseguridad especializados en cada área del sector: gestión de riesgo, pruebas de penetración, etc. y que generalmente están sujetas a supervisión regulatoria.

En el siguiente gráfico se puede ver cada uno de las categorías de control y el número de salvaguardas asociadas a cada grupo de implementación (IG1/IG2/IG3)

Como se puede observar, lo que se pretende hacer con estos grupos de implementación (IG) es que sean adaptables y escalables, asegurando que todas las organizaciones, independientemente de su tamaño o industria, puedan encontrar medidas de seguridad aplicables y efectivas para su contexto.

¿Cómo se evalúan cada uno de los controles CIS?

A su vez, cada salvaguarda del framework se puede evaluar an base a 4 niveles incrementales de madurez requerida:

Política: Esta categoría se refiere a las políticas y procedimientos formales que deben establecerse para gestionar y proteger los activos. Las políticas son esenciales porque definen las expectativas, los roles, y las responsabilidades dentro de la organización, así como establecen los estándares exigibles para empleados e infraestructuras. La existencia de políticas claras y bien comunicadas es fundamental para asegurar que todos los miembros de la organización comprendan cómo deben manejar la información y los recursos tecnológicos a su disposición.

Control: Los controles son las prácticas y soluciones técnicas que se implementan para cumplir con la salvaguarda. Pueden incluir controles físicos, como cerraduras y control de acceso a instalaciones, y controles técnicos, como dispositivos firewalls, software antivirus o mecanismos de cifrado. La implementación efectiva de controles adecuados es crucial para mitigar los riesgos y proteger contra amenazas y vulnerabilidades.

Automatizado: La automatización de los controles de seguridad ayuda a asegurar que las medidas de protección estén siempre activas y que se ejecuten consistentemente sin intervención manual, lo que reduce el riesgo de potenciales errores humanos. La automatización puede incluir la actualización automática de software, la monitorización continua de la red y la respuesta automática ante incidentes de seguridad. La implementación de controles automatizados facilita la gestión de la seguridad en entornos a gran escala o con alta complejidad.

Reportado: Esta categoría implica la monitorización y reporte continuo del estado de seguridad. Los informes deben generar datos sobre el rendimiento de los controles de seguridad y cualquier incidente de seguridad que pueda ocurrir. Esta información es vital para evaluar la eficacia de las políticas y controles existentes, así como para identificar áreas de mejora continua. Además, los informes detallados permiten aumentar las posibilidades de detectar de forma temprana incidentes de seguridad, ayudando a generar una respuesta a incidentes rápida que pueda minimizar el impacto que logre un potencial atacante.

¿Qué herramientas pueden ayudar a implementar el CIS Controls?

El CIS ofrece multitud de herramientas con el objetivo de ayudar a las organizaciones a implementar sus controles. Algunas de las herramientas más importantes que han sido puestas a disposición de la comunidad son:

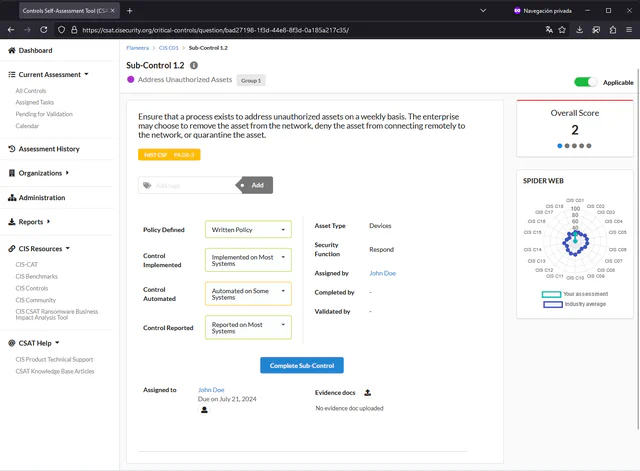

CIS CSAT (Center for Internet Security Controls Self-Assessment Tool)

Esta es una herramienta online de autoevaluación accesible en Center for Internet Security Controls Sef-Assessment Tool

Esta herramienta guía al usuario a través de un proceso detallado para evaluar cómo se están aplicando los controles CIS dentro de su organización. Una de sus ventajas es que permite hacer un seguimiento de la madurez a lo largo del tiempo, por lo que es útil para la planificación de mejoras de seguridad, así como para generar informes de auditoría interna. Con respecto a los informes, la herramienta ofrece análisis y reportes que facilitan la identificación de áreas de mejoras y fortalezas, ayudando a la compañía a priorizar sus próximos esfuerzos e inversiones. Asimismo, la herramienta permite a varios usuarios de la compañía colaborar dentro de una misma herramienta, e incluso subir evidencias a la plataforma, lo que facilita la coordinación. De momento esta herramienta está disponible únicamente en inglés.

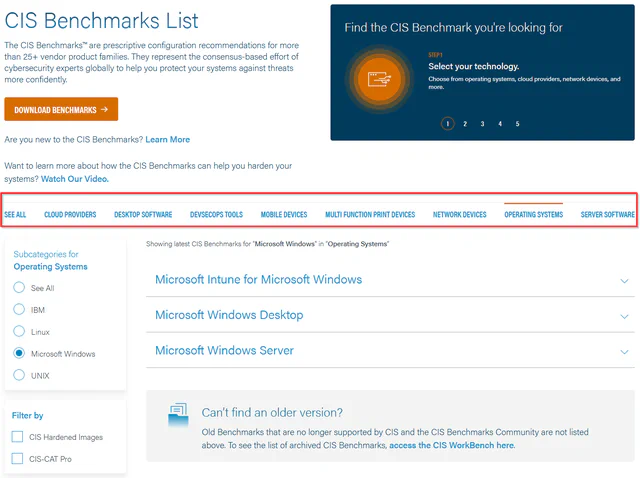

CIS Benchmark

Como parte del ecosistema de herramientas ofrecido por el CIS para ayudar a la protección de las compañías, existen los llamados CIS Benchmarks. Estos son básicamente guías de bastionado, esto es, documentos que indican de forma detallada la configuración de seguridad, validada por la comunidad, que permite proteger una amplia variedad de sistemas y productos tecnológicos. Entre otros, existen guías para sistemas operativos, productos middleware, dispositivos de red, software de escritorio, entornos cloud, etc. Estas guías se mantienen de forma regular para reflejar los cambios en las tecnologías y el contexto de seguridad.

Por otro lado, uno de los mayores beneficios de este tipo de guías es que ayudan en el proceso de automatización, al estar implementados por multitud de herramientas de gestión de la configuración y seguridad, lo que permite analizar a lo largo del tiempo nuestro entorno para validar que se mantiene con la configuración segura esperada.

CIS Controls Assessment Specification

Con el objetivo de definir un enfoque estandarizado para la evaluación de los controles, el CIS ofrece el Assessment Specification, que define las pautas y metodologías exactas para el uso de este marco de controles. En esta especificación se define qué criterios exactos se deben evaluar, qué evidencias recopilar, y cómo interpretar los resultados para definir el nivel de madurez de implementación.

Esto permite que las sucesivas evaluaciones realizadas a lo largo del tiempo se mantengan consistentes.

https://controls-assessment-specification.readthedocs.io

Comparación con Otros Marcos de Ciberseguridad

Mientras que los Controles CIS proporcionan una base sólida para la ciberseguridad, existen otros marcos de seguridad válidos, como el famoso NIST (del Instituto Nacional de Estándares y Tecnología), la familia ISO 27K (de la Organización Internacional de Normalización) y PCI DSS (una norma para la Industria de Pagos) que también ofrecen orientación sustancial. Algunas de las diferencias entre estos y el CIS Framework son:

- Marco de Ciberseguridad NIST (CSF): NIST proporciona un enfoque más estratégico a la ciberseguridad completa de la organización, centrado en todos los aspectos de la gestión de riesgos. Los Controles CIS son más tácticos y prácticos, ofreciendo acciones específicas a tomar en cada momento.

- ISO/IEC 27001: Este es un marco amplio que incluye requisitos para establecer, implementar, mantener y mejorar continuamente un Sistema de Gestión de Seguridad de la Información (SGSI). Una compañía puede certificarse en este estándar, lo que puede ser interesante o incluso una exigencia en determinados sectores, mientras que el CIS no cuenta con ningún proceso de certificación formal.

- PCI DSS: Específicamente diseñado para empresas que manejan información de tarjetas de crédito, PCI DSS tiene requisitos específicos para proteger los datos de los titulares de tarjetas. Los Controles CIS son más generales y no se limitan a la industria de pagos.

La elección entre los Controles CIS y otros marcos depende de varios factores, incluyendo las regulaciones específicas de la industria, el tamaño de la organización y la naturaleza de los datos que maneja. Para organizaciones que buscan un camino claro y accionable hacia victorias rápidas en seguridad, los Controles CIS son a menudo la opción preferida. Para aquellos que necesitan un enfoque más comprensivo de la gestión de riesgos o deben cumplir con regulaciones específicas, marcos como NIST o ISO pueden ser más apropiados.

Conclusión

Los Controles CIS ofrecen una hoja de ruta clara y efectiva para asegurar los sistemas y datos de una organización. Al centrarse en controles de seguridad críticos y adaptar la implementación al tamaño y nivel de riesgo de la organización, proporcionan un camino claro hacia una ciberseguridad efectiva. Ya sea utilizados solos o en conjunto con otros estándares, implementar los Controles CIS es un paso hacia un entorno operativo más seguro.